Elke keer dat een klant een formulier invult, een document uploadt of zich aanmeldt voor een dienst, verwerkt jouw organisatie persoonsgegevens. Daarmee draag je ook direct verantwoordelijkheid voor een zorgvuldige en AVG-conforme omgang met die data. Gaat er iets mis, dan kunnen de gevolgen groot zijn.

Uit het Cost of a Data Breach Report 2025 van IBM blijkt dat meer dan 53% van alle datalekken draait om persoonsgegevens. De gemiddelde schade per gelekt record ligt rond de $160. In de Verenigde Staten is de totale schade per datalek zelfs opgelopen tot gemiddeld $10,22 miljoen.

Het AVG-conform maskeren van persoonsgegevens is een praktische manier om dat risico te verkleinen. Door gevoelige gegevens af te schermen, te anonimiseren of te pseudonimiseren, beperk je de kans op ongewenste inzage en verklein je de impact van datalekken. In dit artikel lees je hoe je persoonsgegevens AVG-conform maskeert, welke technieken daarbij passen en hoe je dit stap voor stap binnen je organisatie toepast.

Key Takeaways

- Persoonsgegevens zijn alle gegevens waarmee je een individu kunt identificeren, zoals namen, ID-nummers, e-mailadressen en financiële informatie

- Meer dan 53% van alle datalekken bevat persoonsgegevens, waardoor dit het meest voorkomende doelwit is

- AVG-conform maskeren helpt om persoonsgegevens te beschermen door ze af te schermen, te anonimiseren of te pseudonimiseren, terwijl ze bruikbaar blijven voor processen

- Veelgebruikte technieken zijn afschermen, vervangen door fictieve data, tokenisatie, herschikken, anonimisering en pseudonimisering, elk met een eigen toepassing

- Statische data masking beschermt data in test- en ontwikkelomgevingen; dynamische data masking regelt toegang in live systemen

- Geautomatiseerde documentverwerking, zoals met Klippa DocHorizon, kan persoonsgegevens herkennen en afschermen in duizenden documenten met een nauwkeurigheid van meer dan 99%

Wat is data masking volgens de AVG?

Data masking volgens de AVG betekent dat gevoelige gegevens in datasets of documenten worden afgeschermd, vervangen of bewerkt, zodat onbevoegden deze niet kunnen inzien of herleiden. Dit wordt binnen de AVG vaak ingevuld met technieken zoals anonimiseren en pseudonimiseren. Het doel is om persoonsgegevens te beschermen, terwijl de data bruikbaar blijft voor bijvoorbeeld testen, analyses of documentverwerking.

Met persoonsgegevens bedoelen we alle gegevens waarmee je iemand kunt identificeren, direct of indirect. Denk aan namen, BSN-nummers, paspoortnummers en bankgegevens. Maar ook minder voor de hand liggende gegevens, zoals IP-adressen, device-ID’s of combinaties van demografische informatie, vallen hieronder.

Data masking speelt een belangrijke rol in het AVG-conform verwerken van persoonsgegevens. Door gevoelige data af te schermen, beperk je de kans op ongewenste toegang en verklein je de impact van datalekken. Tegelijk blijft de data bruikbaar binnen je processen.

Data masking verschilt van encryptie. Bij encryptie moet data eerst ontsleuteld worden voordat je ermee kunt werken. Gemaskeerde data blijft direct bruikbaar.

Waarom data masking belangrijk is volgens de AVG

Persoonsgegevens komen op veel plekken binnen je organisatie voor. Denk aan facturen en contracten, HR-bestanden en personeelsgegevens, onboarding documenten van klanten en de testdatabases die je developmentteam dagelijks gebruikt. Elk van deze plekken vormt een potentieel risico.

De AVG verplicht organisaties om persoonsgegevens goed te beschermen en passende maatregelen te nemen. Doe je dat niet, dan loop je risico op hoge boetes, juridische problemen en reputatieschade. Ook andere regelgeving, zoals CCPA, HIPAA en PCI DSS, stelt vergelijkbare eisen aan databeveiliging.

Maar het gaat niet alleen om voldoen aan regels. Door persoonsgegevens te maskeren, anonimiseren of pseudonimiseren, verklein je ook je risico op datalekken. Als gevoelige data niet direct zichtbaar is, kan er bij een incident minder worden buitgemaakt en blijft de impact beperkt.

Goede data masking beschermt je organisatie tegen:

- Cyberaanvallen gericht op klant- en personeelsgegevens

- Onbedoelde interne blootstelling en risico’s van medewerkers

- Boetes en sancties door het niet naleven van regelgeving zoals AVG, CCPA en HIPAA

- Blootstelling van persoonsgegevens in test- en ontwikkelomgevingen

- Risico’s bij het delen van data met externe partijen en leveranciers

Het stappenplan van AVG-conforme data masking

Met de stappen hieronder pak je het maskeren van persoonsgegevens gestructureerd aan binnen je organisatie. Je brengt eerst je data in kaart en zorgt daarna voor een aanpak die aansluit op de eisen van de AVG en je dagelijkse processen.

Stap 1: Breng je data in kaart en identificeer persoonsgegevens

Start met een data-audit binnen zowel je productieomgevingen (dagelijkse systemen) als je niet-productieomgevingen (ontwikkeling, testen en analyses). Uit onderzoek van Perforce blijkt dat 95% van de organisaties gevoelige data opslaat in niet-productieomgevingen, terwijl deze vaak minder goed beveiligd zijn.

Neem in je audit minimaal het volgende mee:

- Alle systemen, databases en applicaties waarin persoonsgegevens worden opgeslagen of verwerkt

- Welke soorten persoonsgegevens op elke plek aanwezig zijn

- Wie toegang heeft tot deze data en of dat echt nodig is

- Welke wet- en regelgeving van toepassing is op jouw data en organisatie

Stap 2: Begrijp je wettelijke verplichtingen

Afhankelijk van waar je actief bent, gelden verschillende regels. De AVG (GDPR) is van toepassing op organisaties die data van EU-burgers verwerken. CCPA geldt voor bedrijven in Californië. HIPAA richt zich op medische gegevens in de VS en PCI DSS op betaalkaartgegevens. Elke regelgeving stelt andere eisen aan databescherming. Door je juridische of compliance-team hier vroeg bij te betrekken, voorkom je later problemen of gaten in je aanpak.

Stap 3: Kies de juiste data masking techniek

Niet elke situatie vraagt om dezelfde aanpak. Het type data en het doel bepalen welke techniek het beste past. Binnen de AVG wordt vaak gewerkt met technieken zoals anonimiseren en pseudonimiseren om persoonsgegevens te beschermen.

Hieronder vind je een overzicht van de meest gebruikte technieken:

Stap 4: Pas statische of dynamische data masking toe

Naast de techniek zelf is het belangrijk om te bepalen waar en wanneer je data masking toepast.

Statische data masking (SDM) zorgt voor een blijvend geanonimiseerde kopie van je data, bedoeld voor gebruik in niet-productieomgevingen zoals development en testen. De originele data in je productiesysteem blijft hierbij onaangetast.

Dynamische data masking (DDM) werkt in real-time en is gebaseerd op rollen en rechten van gebruikers. Verschillende gebruikers zien dus verschillende versies van dezelfde data, zonder dat de onderliggende data verandert. Dit wordt vaak toegepast als vorm van gecontroleerde pseudonimisering binnen live systemen.

Voor de meeste organisaties is een combinatie het meest veilig: statische masking voor test- en ontwikkelomgevingen en dynamische masking om toegang in productie te beperken.

Stap 5: Pas data masking toe in je documentatie processen

Verwerk je grote hoeveelheden documenten? Dan is handmatig anonimiseren of pseudonimiseren niet schaalbaar. Het kost te veel tijd en de kans op fouten is groot.

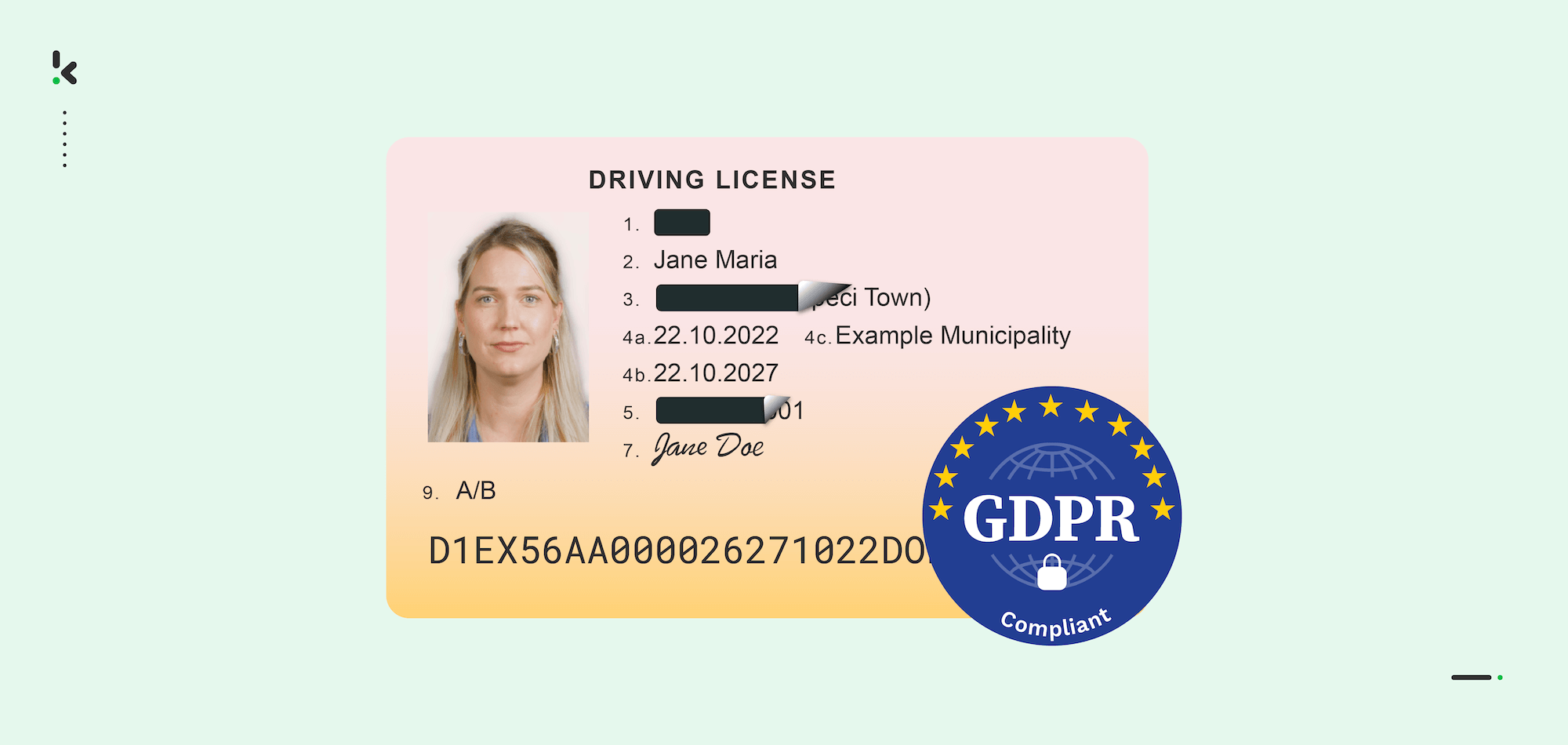

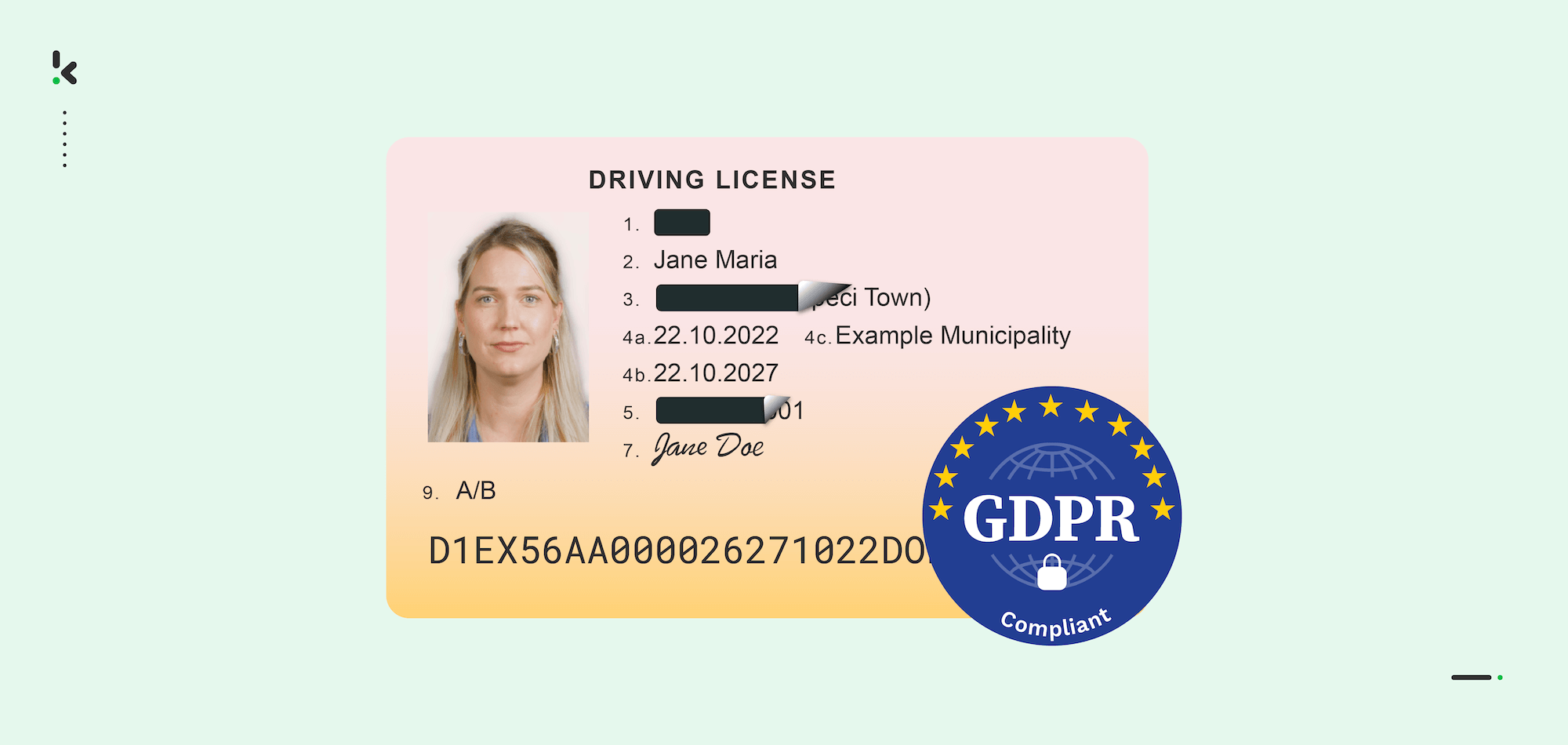

Documenten zoals facturen, contracten, identiteitsdocumenten, loonstroken en medische dossiers bevatten vaak persoonsgegevens. Handmatig controleren is traag en onnauwkeurig. Met geautomatiseerde documentverwerking kun je dit proces versnellen en betrouwbaarder maken. Dit soort software gebruikt OCR (tekstherkenning), AI-modellen en vaste regels om persoonsgegevens automatisch te herkennen en te maskeren, zelfs in gescande documenten, lage kwaliteit afbeeldingen of handgeschreven tekst.

Een geautomatiseerde workflow ziet er meestal zo uit:

- Documenten worden aangeleverd via upload, e-mail, FTP of cloudopslag

- OCR zet gescande of afbeeldingsbestanden om naar leesbare tekst

- AI en detectieregels herkennen persoonsgegevens in de inhoud

- Gevoelige velden worden automatisch gemaskeerd of geanonimiseerd volgens ingestelde regels

- Het verwerkte document wordt opgeslagen in het gewenste formaat, zoals PDF, JSON of DOCX

- De originele, niet-gemaskeerde data wordt verwijderd volgens het databeleid van de organisatie

Stap 6: Controleer en borg je data masking

Data masking implementeren is geen eenmalige actie. Om AVG-conform te blijven werken, moet je het proces regelmatig controleren en goed borgen binnen je organisatie.

Controleer na het toepassen van data masking of anonimisatie of alle persoonsgegevens correct zijn herkend en verwerkt. Kijk ook of de structuur van de data intact blijft. Test daarnaast met verschillende gebruikersrollen om zeker te weten dat toegangsrechten en afscherming goed werken.

Zie data masking als een doorlopend proces. Wetgeving verandert, er komen nieuwe databronnen bij en processen ontwikkelen zich. Evalueer daarom regelmatig je aanpak en zorg dat iedereen in je organisatie begrijpt waarom het beschermen van persoonsgegevens belangrijk is in het dagelijkse werk.

Veelgemaakte fouten bij data masking volgens de AVG

Zelfs met de beste intenties maken organisaties fouten bij het AVG-conform maskeren van persoonsgegevens. Dit zijn de meest voorkomende valkuilen:

- Alleen productieomgevingen maskeren: Veel organisaties focussen op live systemen, terwijl test- en ontwikkelomgevingen vaak volledig onbeschermd blijven

- Ongestructureerde data negeren: Persoonsgegevens in vrije tekstvelden, gescande documenten en PDF’s worden vaak gemist door tools die alleen met gestructureerde data werken

- Te veel data maskeren: Als je te veel gegevens verwijdert, wordt de data onbruikbaar. Masker alleen wat nodig is

- Relaties in data verbreken: Als je bijvoorbeeld een klant-ID in de ene tabel maskeert, maar niet in een gekoppelde tabel, ontstaan er fouten in je data

- Voorspelbare patronen gebruiken: Als gemaskeerde waarden een herkenbaar patroon volgen, kunnen ze soms alsnog worden herleid

- Geen periodieke controle: Data masking moet meegroeien met je organisatie en de AVG. Wat eerder voldoende was, kan nu tekortschieten

AVG-conform data masking automatiseren met Klippa DocHorizon

Verwerk je grote hoeveelheden documenten? Dan is handmatig anonimiseren of pseudonimiseren geen realistische optie. Het kost veel tijd, is foutgevoelig en maakt het lastig om consistent AVG-conform te werken.

Klippa DocHorizon is een AI-gedreven oplossing voor documentverwerking die automatisch persoonsgegevens herkent en permanent afschermt in vrijwel elk type document. Of het nu gaat om gescande paspoorten, digitale contracten, loonstroken of facturen: DocHorizon verwerkt ze snel en nauwkeurig, met een nauwkeurigheid van meer dan 99%.

Dit levert het op voor je data masking proces:

- Verwerkt duizenden pagina’s per minuut met bulkbewerking, waardoor achterstanden verdwijnen

- Vermindert handmatige controles met 90–98%, zodat je team zich kan richten op belangrijker werk

- Voldoet aan regelgeving zoals AVG, HIPAA, CCPA en ISO-normen, inclusief een verwerkersovereenkomst (DPA)

- Integreert via API of SDK in bestaande systemen zoals ERP-software en cloudopslag

- Ondersteunt meer dan 50 documenttypen en 150 talen, met maatwerk mogelijk

Naast data masking biedt Klippa DocHorizon ook functies voor data-extractie, documentclassificatie, verificatie en het omzetten van conversie documenten naar gestructureerde formaten zoals JSON, CSV en XLSX. Het is dus geen losse tool, maar een complete oplossing voor documentverwerking.

Benieuwd hoe dit in de praktijk werkt? Vraag een demo aan of neem contact op met een van de experts en ontdek hoe je data masking binnen je documentprocessen automatiseert.

FAQ

Data masking (ook wel data-anonimisering genoemd) is een techniek om gevoelige informatie, zoals burgerservicenummers, rekeningnummers en klantgegevens, af te schermen of te vervangen door fictieve data. Zo blijven gegevens bruikbaar voor analyses en testen, zonder risico op datalekken.

2. Is data masking verplicht volgens de AVG?

De AVG schrijft geen specifieke techniek voor, maar vereist wel dat persoonsgegevens veilig worden verwerkt en goed beschermd zijn. Data masking, en met name anonimiseren en pseudonimiseren, worden gezien als passende maatregelen. Volledig geanonimiseerde data valt zelfs buiten de reikwijdte van de AVG.

3. Welke gegevens vallen onder persoonsgegevens?

Persoonsgegevens zijn alle gegevens waarmee je een individu kunt identificeren, zoals:

– Volledige namen, gebruikersnamen en pseudoniemen

– BSN-nummers, paspoortnummers en rijbewijsnummers

– E-mailadressen, telefoonnummers en postadressen

– Bankrekeningnummers en betaalkaartgegevens

– Geboortedata en biometrische gegevens

– IP-adressen en device-identifiers in bepaalde situaties

4. Wat is het verschil tussen statische en dynamische data masking?

Statische data masking maakt een blijvend geanonimiseerde kopie van data, meestal voor gebruik in test- en ontwikkelomgevingen. Dynamische data masking werkt in real-time en toont verschillende versies van data op basis van gebruikersrechten, zonder dat de originele data verandert. In de praktijk vullen deze twee elkaar goed aan.

5. Werkt data masking ook op gescande documenten en PDF’s?

Ja, mits je de juiste software gebruikt. AI-gedreven oplossingen zoals Klippa DocHorizon gebruiken OCR om tekst uit gescande documenten, afbeeldingen en handgeschreven content te halen. Daarna worden detectie- en maskingregels toegepast. Hierdoor werkt data masking op vrijwel elk documenttype.

6. Hoe nauwkeurig is automatische herkenning van persoonsgegevens?

De nauwkeurigheid hangt af van de gebruikte software en instellingen. Moderne AI-oplossingen met technieken zoals Named Entity Recognition (NER) halen vaak een nauwkeurigheid van meer dan 99%. Minder goede tools kunnen juist te veel of te weinig maskeren, wat risico’s oplevert.

7. Heeft data masking invloed op de bruikbaarheid van data?

Goede data masking beperkt de bruikbaarheid van data nauwelijks. Het doel is om gevoelige gegevens te vervangen door realistische alternatieven, zodat de structuur en eigenschappen behouden blijven. Technieken zoals substitutie en tokenisatie zorgen ervoor dat data zich nog steeds gedraagt als echte data in analyses en tests.