Im Jahr 2024 untersuchte Doxis den Stand der Automatisierung im Finanzbereich und stellte fest, dass nahezu 50% der befragten Finanzfachkräfte doppelte und betrügerische Rechnungen in ihrem Arbeitsalltag eher als üblich denn als Ausnahme betrachten. Alarmierend ist zudem, dass die meisten Befragten angaben, im Durchschnitt bis zu zehn betrügerische Rechnungen pro Monat zu entdecken.

Diese Ergebnisse verdeutlichen, dass Betrug im Accounts Payable Bereich eine anhaltende Bedrohung für Unternehmen jeder Größe und in verschiedenen Regionen darstellt. Die erheblichen finanziellen Risiken im Zusammenhang mit AP Betrug machen deutlich, dass in vielen Kreditorenabteilungen Verbesserungsbedarf besteht, von der Schulung der Mitarbeitenden bis hin zur Einführung spezialisierter Software zur Betrugsprävention.

Doch was genau versteht man unter Accounts Payable Betrug und gibt es Schwachstellen, die Ihr Unternehmen anfälliger machen könnten? In diesem Beitrag zeigen wir Ihnen, wie AP Betrug funktioniert, welche gängigen Methoden Betrüger einsetzen und welche Maßnahmen Sie ergreifen können, um Ihr Unternehmen effektiv zu schützen.

Wichtige Erkenntnisse

- AP Betrug ist weit verbreitet: Fast 50% der Finanzfachkräfte stoßen regelmäßig auf betrügerische oder doppelte Rechnungen, was ein erhebliches finanzielles Risiko darstellt.

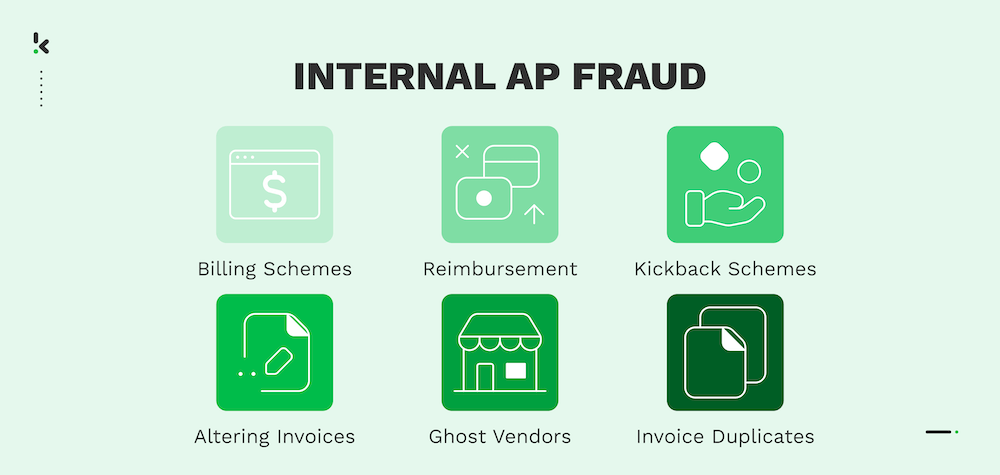

- Häufige Betrugsmaschen im AP Bereich: Dazu gehören Abrechnungsbetrug, fiktive Lieferanten, doppelte Rechnungen, Kickback Modelle sowie nicht autorisierte ACH Transaktionen.

- Warnsignale erkennen: Achten Sie auf ungewöhnliche Aktivitäten von Lieferanten, doppelte Zahlungen, manipulierte Rechnungen, dringende Zahlungsanforderungen und Unstimmigkeiten in den Finanzdaten.

- Präventionsstrategien: Stärken Sie Ihre Sicherheit durch Automatisierung im Kreditorenmanagement, Lieferantenprüfung, Vier Augen Prinzip bei Zahlungen, interne Kontrollen und regelmäßige Audits.

- Technologie als Schlüssel: Der Einsatz von KI gestützter Betrugserkennung, automatisiertem Abgleich und Echtzeitüberwachung von Transaktionen hilft, AP Betrug effektiv zu verhindern.

Was ist Accounts Payable Betrug?

Accounts Payable Betrug, auch AP Betrug genannt, ist eine Form der finanziellen Täuschung, die sich gegen verschiedene Bereiche der Kreditorensysteme eines Unternehmens richtet. Die Betrugsformen reichen von internem Betrug durch Mitarbeitende der Kreditorenabteilung bis hin zu externem Betrug durch Lieferanten oder durch das Zusammenwirken von Mitarbeitenden und Lieferanten.

Die am häufigsten betroffenen Branchen sind traditionell solche, die regelmäßig mit vielen Lieferanten und hohen Geldtransfers arbeiten, wie beispielsweise die Immobilienbranche, der Rechtssektor und die Bauindustrie.

Einer der bekanntesten Fälle von AP Betrug betrifft einen Betrüger, der Alphabet und Meta, ehemals Google und Facebook, über einen Zeitraum von zwei Jahren durch gefälschte E Mails und Rechnungen um 100 Millionen US Dollar brachte. Dieser Vorfall zeigt deutlich, dass selbst große Technologieunternehmen ohne ausreichende Schutzmaßnahmen Opfer von Rechnungsbetrug werden können.

9 häufige AP Betrugsmaschen

Im vorherigen Abschnitt wurde deutlich, dass selbst technologisch fortschrittliche Unternehmen anfällig für Betrug im Kreditorenbereich sein können. Betrüger nutzen zunehmend ausgefeilte Methoden und komplexe Vorgehensweisen, die ohne den Einsatz moderner Betrugserkennungstechnologien nur schwer zu identifizieren sind.

Diese betrügerischen Aktivitäten lassen sich grundsätzlich in zwei Kategorien einteilen: interner und externer Betrug. Interner Betrug wird von Mitarbeitenden innerhalb des Unternehmens begangen. Externer Betrug hingegen wird von Personen oder Organisationen außerhalb des Unternehmens durchgeführt, wie beispielsweise von Lieferanten oder Dritten. Im Folgenden werden die häufigsten Betrugsmaschen in beiden Kategorien näher erläutert.

Billing Schemes

Bei Abrechnungsbetrug erstellen Mitarbeitende fingierte Rechnungen von realen Lieferanten für Waren oder Dienstleistungen, die nie geliefert wurden, oder sie erhöhen die Beträge legitimer Rechnungen, um die Differenz selbst einzubehalten. In manchen Fällen gehen sie sogar so weit, ein Scheinunternehmen zu gründen, um vollständig gefälschte Lieferanten anzulegen.

Die Einrichtung eines solchen Scheinunternehmens bedeutet, ein scheinbar legitimes, aber tatsächlich nicht existierendes Unternehmen zu schaffen, einschließlich Bankkonto und Steuernummer. Diese Methode wird häufig bei größeren Betrugsfällen eingesetzt, insbesondere wenn es um umfangreiche Lieferantenaufträge geht.

Im Alltag greifen Mitarbeitende jedoch eher auf einfachere Methoden zurück, etwa die Nutzung eines privaten Kontos unter falschem Namen oder die Manipulation bestehender Lieferantenrechnungen.

Spesenbetrug

Bei dieser Form des Betrugs manipulieren Mitarbeitende ihre Spesenabrechnungen, um Erstattungen für private Ausgaben oder vollständig erfundene Kosten zu erhalten. Typische Methoden sind das Einreichen von Belegen für private Einkäufe als angebliche Geschäftsausgaben, das Aufblähen legitimer Kosten oder das mehrfache Einreichen derselben Quittung in unterschiedlichen Abrechnungen.

Zum Beispiel kann ein Mitarbeitender einen privaten Kauf tätigen und den Beleg als Geschäftsausgabe einreichen, in dem Wissen, dass viele Unternehmen kleinere Beträge nicht genau prüfen.

Kickback Modelle

Bei Kickback Modellen arbeiten Mitarbeitende mit externen Lieferanten oder Dienstleistern zusammen, um überhöhte oder unnötige Rechnungen zu genehmigen und im Gegenzug einen Teil der Gewinne zu erhalten.

Die Rückzahlungen werden häufig als Beratungsgebühren, Boni oder andere scheinbar legitime Zahlungen getarnt und über Konten abgewickelt, die nicht direkt mit dem Mitarbeitenden verbunden sind, wie etwa die von Familienangehörigen oder verbundenen Scheinunternehmen.

Manipulation von Rechnungen

Mitarbeitende mit Zugriff auf Kreditorensysteme können legitime Rechnungen verändern, indem sie Beträge oder Zahlungsdaten anpassen, um Gelder umzuleiten. Beispielsweise könnten sie die Bankverbindung auf einer Rechnung durch ihre eigene oder eine kontrollierte Kontonummer ersetzen. Solche Änderungen sind oft unauffällig und betreffen kleinere Beträge über einen längeren Zeitraum, um nicht entdeckt zu werden. In vielen Fällen nutzt der Täter dabei ein eigenes Konto oder ein Konto unter falschem Namen.

Fiktive Lieferanten

Bei dieser Betrugsform werden vollständig erfundene Lieferanten im Kreditorensystem des Unternehmens angelegt. Der Mitarbeitende erstellt diese fiktiven Einträge und reicht Rechnungen für Waren oder Dienstleistungen ein, die nie erbracht wurden. Die Zahlungen werden anschließend auf Konten geleitet, die vom Mitarbeitenden kontrolliert werden, häufig getarnt als legitime Geschäftstransaktionen.

Doppelte Rechnungen

Diese Form des Betrugs ist für interne Mitarbeitende vergleichsweise einfach umzusetzen. Rechnungsduplikate entstehen, wenn dieselbe Rechnung mehrfach eingereicht wird, um zusätzliche Zahlungen für identische Waren oder Dienstleistungen zu erhalten. Dies kann durch direkte Duplizierung geschehen oder durch kleine Veränderungen wie eine angepasste Rechnungsnummer oder ein geändertes Datum.

Mitarbeitende nutzen dabei häufig Schwachstellen in der Kreditorensoftware aus, wenn doppelte Rechnungen nicht automatisch erkannt werden, oder umgehen Kontrollen gezielt manuell. Um den Betrug zu verschleiern, werden doppelte Rechnungen oft über einen längeren Zeitraum oder über verschiedene Abteilungen hinweg verteilt.

Scheckbetrug

Scheckbetrug umfasst die Manipulation oder den Diebstahl von physischen Schecks, um Gelder unrechtmäßig umzuleiten. Betrüger stehlen häufig Schecks aus der Ausgangspost, bevor diese den vorgesehenen Empfänger erreichen. Anschließend verändern sie den Scheck, indem sie beispielsweise den Namen des Empfängers oder den Betrag anpassen.

In einigen Fällen setzen Betrüger sogenannte Finanzagenten ein, die Schecks einlösen und das Geld weiterleiten, wobei sie einen kleinen Anteil für sich behalten. Auch fortgeschrittene Methoden wie das Auswaschen von Schecks, bei dem Tinte entfernt wird, um die Angaben neu zu schreiben, kommen zum Einsatz und erschweren die Aufdeckung erheblich.

ACH Betrug

ACH Betrug umfasst in der Regel Cyberkriminalität, bei der sich Täter unbefugten Zugriff auf die Bankkonten eines Unternehmens verschaffen, etwa durch Phishing, Malware oder Social Engineering Methoden. Sobald sie Zugriff haben, führen sie nicht autorisierte elektronische Überweisungen auf Konten aus, die sie kontrollieren, häufig unter falschen Identitäten oder über kompromittierte Drittanbieter Konten.

Um ihre Identität zu verschleiern, nutzen Betrüger oft ein Netzwerk aus sogenannten Mule Konten oder sogar Kryptowährungen, die schwerer nachzuverfolgen sind. ACH Betrug ist besonders tückisch, da er ohne physischen Kontakt erfolgt und häufig erst erkannt wird, wenn bereits erheblicher Schaden entstanden ist.

Business Email Compromise (BEC)

Bei dieser Betrugsmasche geben sich Täter über kompromittierte E-Mail Konten als vertrauenswürdige Personen aus, etwa als Lieferanten oder Führungskräfte. Anschließend senden sie dringende Zahlungsaufforderungen an die Kreditorenabteilung und veranlassen Überweisungen auf betrügerische Konten.

Diese Konten werden meist unter falschen Identitäten eingerichtet und kurz nach dem Zahlungseingang wieder geschlossen, um eine Nachverfolgung zu erschweren. Die E-Mails wirken dabei täuschend echt, da Sprache, Signaturen und sogar der Versandzeitpunkt an typische Geschäftsabläufe angepasst sind, wodurch sie nur schwer zu erkennen sind.

Warum Unternehmen Opfer von Kreditorenbetrug werden

Zu verstehen, warum Unternehmen anfällig für Betrug im Kreditorenbereich sein können, ist entscheidend für eine wirksame Prävention. Im Folgenden definieren wir die wichtigsten Risikofaktoren, die Ihr Unternehmen verwundbar machen können:

- Zu starke Abhängigkeit von manuellen Prozessen: Manuelle Abläufe, wie die manuelle Erfassung von Rechnungsdaten oder die Nutzung von Papierschecks, schaffen zusätzliche Möglichkeiten für Betrug. Beispielsweise kann ein Mitarbeitender Rechnungsbeträge manipulieren oder gefälschte Rechnungen im Namen legitimer Lieferanten erstellen, da manuelle Prozesse oft keine lückenlosen Prüfpfade bieten. Auch Schecks können nach der Ausstellung dupliziert oder verändert werden.

- Fehlende Funktionstrennung: In vielen kleinen und mittelständischen Unternehmen ist es üblich, dass eine einzelne Person Rechnungen entgegennimmt, verbucht, Zahlungen ausführt und Zahlungsabgleiche durchführt. Wenn ein Mitarbeitender sowohl für die Verarbeitung von Lieferantenrechnungen als auch für die Zahlungsfreigabe zuständig ist, kann er betrügerische Rechnungen genehmigen oder Zahlungen auf ein privates Konto umleiten, ohne dass dies sofort auffällt.

- Unzureichendes Lieferantenmanagement: Unternehmen versäumen es häufig, eine aktuelle und geprüfte Lieferantenliste zu pflegen. Eine fehlende gründliche Überprüfung kann dazu führen, dass fiktive Unternehmen in das System aufgenommen werden. In der Folge können Zahlungen für Waren oder Dienstleistungen erfolgen, die nie erbracht wurden, oft ohne dass dies rechtzeitig bemerkt wird.

- Schwache interne Kontrollen: Wenn Ihr Unternehmen manuelle Änderungen im Kreditorensystem ohne zusätzliche Genehmigung zulässt, können Mitarbeitende dies ausnutzen, um Zahlungsbeträge zu verändern oder Gelder umzuleiten. Zudem steigt das Betrugsrisiko, wenn Freigabeprozesse für Rechnungen nicht konsequent eingehalten werden und Zahlungen ohne ordnungsgemäße Genehmigung erfolgen.

- Uneinheitliche Abstimmungsprozesse: Die Abstimmung von Rechnungen wird häufig als Routineaufgabe betrachtet und insbesondere in arbeitsintensiven Phasen wie dem Monatsabschluss vernachlässigt oder unter Zeitdruck durchgeführt. Wenn Ihr Kreditorenteam beispielsweise die Abstimmung zwischen Kreditorenbuch und Bankauszügen regelmäßig verzögert, können Unstimmigkeiten wie doppelte Zahlungen oder unautorisierte Abbuchungen unentdeckt bleiben.

- Unregelmäßige Prüfungen: Werden interne Audits ausgelassen oder nur oberflächlich durchgeführt, kann Betrug über lange Zeit unentdeckt bleiben. Wenn Ihr Unternehmen beispielsweise den gesamten Kreditorenbuchhaltungsprozess nicht regelmäßig überprüft, kann eine langfristige Betrugsmasche wie ein fiktiver Lieferant, der von einem Mitarbeitenden angelegt wurde, unbemerkt bestehen bleiben und zu erheblichen finanziellen Verlusten führen.

Diese praxisnahen Beispiele zeigen, wie typische Schwachstellen zu erheblichen Risiken im Kreditorenprozess führen können. Wenn Sie diese Faktoren verstehen, erkennen Sie mögliche Schwächen in Ihrem eigenen System frühzeitig und können gezielt Maßnahmen ergreifen, um diese zu reduzieren.

Wie Sie Betrug erkennen: 9 Warnsignale

Das frühzeitige Erkennen von Betrug im Kreditorenbereich kann Ihrem Unternehmen erhebliche finanzielle Verluste ersparen. Wenn Sie auf typische Warnsignale achten, können Sie AP Betrug rechtzeitig identifizieren und schnell geeignete Maßnahmen ergreifen, um Schäden zu begrenzen. Aufmerksamkeit und Wachsamkeit sind dabei Ihre erste Verteidigungslinie zum Schutz Ihrer Unternehmensfinanzen.

Im Folgenden finden Sie einige Warnsignale, auf die Sie achten sollten:

- Ungewöhnliche Lieferantenaktivitäten: Seien Sie vorsichtig bei Lieferanten, die plötzlich häufiger oder mit deutlich höheren Beträgen als üblich Rechnungen stellen. Achten Sie auch auf Lieferanten mit ähnlichen Namen wie bestehende Anbieter, da dies auf den Versuch hindeuten kann, ein gefälschtes Lieferantenprofil anzulegen.

- Doppelte Zahlungen: Wiederholte Zahlungen für dieselbe Rechnung oder identische Beträge können ein Hinweis auf Betrug sein. Wenn beispielsweise zwei Zahlungen am selben Tag mit identischem Betrag an denselben Lieferanten erfolgen, könnte dies darauf hindeuten, dass Zahlungen absichtlich dupliziert und Gelder umgeleitet werden.

- Rechnungen ohne Bestellbezug: Rechnungen, die keiner bestehenden Bestellung zugeordnet werden können, sind ein häufiges Warnsignal. Es kann sich um Rechnungen für Waren oder Dienstleistungen handeln, die nie bestellt oder geliefert wurden. Hinterfragen Sie daher immer Rechnungen ohne entsprechende Bestellung oder vertragliche Grundlage.

- Änderungen von Lieferantendaten: Plötzliche Änderungen bei Lieferanteninformationen, wie Bankverbindungen oder Kontaktdaten, sollten misstrauisch machen. Wenn ein Lieferant beispielsweise kurzfristig darum bittet, Zahlungen auf ein neues Konto zu überweisen, ist es wichtig, diese Änderung unabhängig zu überprüfen, bevor eine Zahlung durchgeführt wird.

- Dringende Zahlungsanforderungen: Seien Sie vorsichtig bei Anfragen nach sofortigen Zahlungen, die normale Prüf und Freigabeprozesse umgehen sollen. Wenn beispielsweise ein Mitarbeitender darauf besteht, dass ein Lieferant umgehend bezahlt werden muss und dabei die üblichen Genehmigungsschritte übersprungen werden sollen, kann dies ein Hinweis auf einen Betrugsversuch sein. Solche Eilanforderungen werden häufig genutzt, um zeitkritische Situationen auszunutzen.

- Rechnungen mit runden Beträgen: Rechnungen, die auffällig häufig auf glatte Beträge wie 5.000€ oder 10.000€ lauten, können verdächtig sein, insbesondere wenn sie nicht den üblichen Preis oder Abrechnungsstrukturen des Lieferanten entsprechen. Betrüger nutzen oft solche runden Zahlen, um ihre Rechnungen unauffällig erscheinen zu lassen, doch bei genauer Prüfung können sie gerade dadurch auffallen.

- Unerklärliche Abweichungen in Finanzberichten: Deutliche oder nicht nachvollziehbare Unterschiede zwischen geplanten und tatsächlichen Ausgaben können auf Betrug hindeuten. Wenn beispielsweise eine bestimmte Kostenkategorie regelmäßig das Budget überschreitet, ohne dass es eine klare Begründung gibt, könnte dies darauf hinweisen, dass betrügerische Rechnungen verarbeitet werden.

- Manipulierte oder gefälschte Dokumente: Dokumente, die verändert wirken, etwa durch Korrekturen, uneinheitliche Schriftarten oder fehlende Angaben, sind ein deutliches Warnsignal. Wenn zum Beispiel eine Rechnungsnummer verändert erscheint oder die Kontaktdaten des Lieferanten unvollständig sind, kann dies auf einen Betrugsversuch hinweisen.

- Ungewöhnliche Muster bei Schecknummern oder Zahlungsdaten: Aufeinanderfolgende Schecknummern oder Zahlungen an ungewöhnlichen Tagen wie Wochenenden oder Feiertagen sollten genauer geprüft werden. Wenn beispielsweise mehrere Schecks in direkter Reihenfolge an denselben Lieferanten ausgestellt werden, kann dies darauf hindeuten, dass betrügerische Aktivitäten bewusst in Zeiten mit geringerer Kontrolle durchgeführt werden.

Wie lässt sich AP Betrug mit dem Benfordschen Gesetz erkennen?

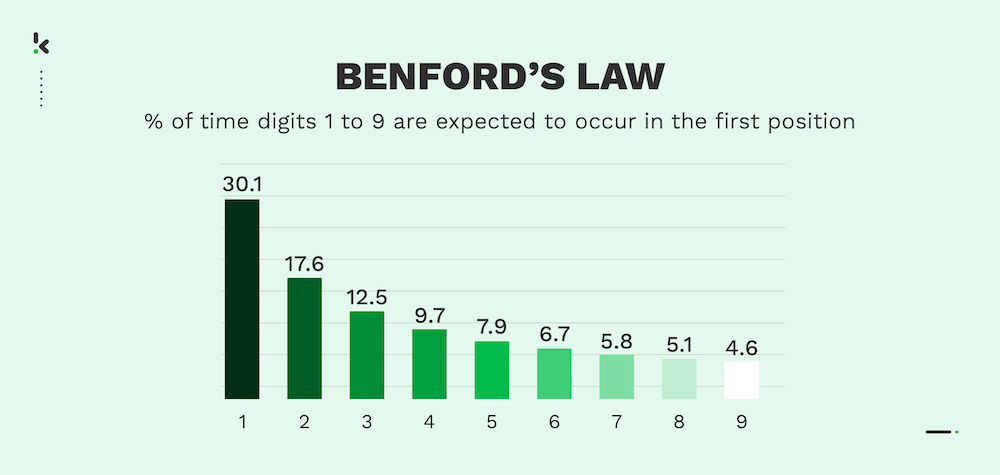

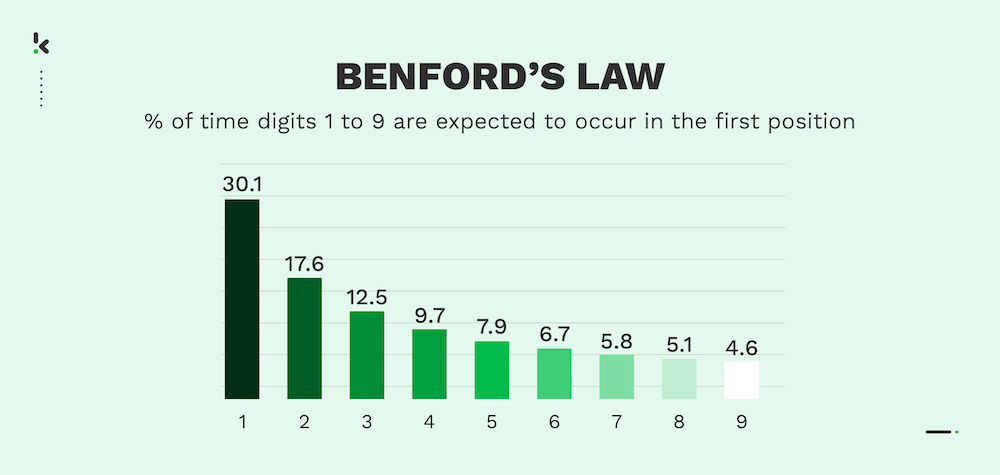

Benford’s Law ist ein hilfreiches Instrument zur Identifikation von Auffälligkeiten in Finanzdaten, beispielsweise bei Kreditorentransaktionen. Es besagt, dass in natürlich entstandenen Datensätzen kleinere Ziffern wie 1 oder 2 häufiger als führende Ziffer auftreten. So sollte die Ziffer 1 in etwa 30 Prozent der Fälle an erster Stelle stehen.

Wenn Sie das Benford’s Law auf Ihre Zahlungsdaten anwenden und feststellen, dass bestimmte Ziffern wie 7 oder 8 häufiger als erwartet als erste Ziffer auftreten, kann dies auf manipulierte oder betrügerische Zahlen hinweisen. Auch wenn dies kein eindeutiger Beweis ist, stellen solche Abweichungen ein Warnsignal dar und sollten Anlass für eine genauere Prüfung der betroffenen Transaktionen geben.

Wie Sie Betrug in der Kreditorenbuchhaltung untersuchen

Wenn Warnsignale darauf hindeuten, dass Betrug im Kreditorenbereich vorliegen könnte, ist eine gründliche und strukturierte Untersuchung entscheidend, um angemessen reagieren zu können. Im Folgenden erfahren Sie, wie Sie einen möglichen AP Betrugsfall effektiv untersuchen können:

1. Interne Untersuchung einleiten

Der erste Schritt bei Verdacht auf Betrug ist die Einleitung einer internen Untersuchung. Dabei sollten alle relevanten Unterlagen gesammelt werden, wie Rechnungen, Bestellungen, Zahlungsnachweise und Korrespondenz. Beginnen Sie damit, die Transaktionen oder Lieferanten zu identifizieren, die die Warnsignale ausgelöst haben.

Wenn beispielsweise doppelte Zahlungen festgestellt wurden, sollten Sie alle zugehörigen Unterlagen zusammenstellen und auf Unregelmäßigkeiten prüfen, etwa veränderte Rechnungen oder widersprüchliche Zahlungsinformationen.

2. Detaillierte Prüfung durchführen

Nachdem erste Beweise gesammelt wurden, sollte eine umfassende Prüfung erfolgen. Diese kann die Analyse von Monaten oder sogar Jahren an Kreditorentransaktionen umfassen, um Muster zu erkennen, die auf betrügerische Aktivitäten hinweisen könnten. Achten Sie dabei auf ungewöhnliche Zahlungsstrukturen, wie runde Beträge, mehrere Zahlungen an denselben Lieferanten in kurzer Zeit oder Zahlungen an Lieferanten mit ähnlichen Namen.

Darüber hinaus sollten Sie Lieferantendaten mit externen Datenbanken abgleichen, um deren Echtheit zu überprüfen und sicherzustellen, dass die in Rechnung gestellten Waren oder Dienstleistungen tatsächlich erbracht wurden. Diese Prüfung sollte unabhängig durchgeführt werden, idealerweise von einer Person außerhalb der Kreditorenabteilung.

3. Externe Prüfer hinzuziehen

Wenn der Betrugsfall komplex oder umfangreich erscheint, kann die Einbindung externer Prüfer oder forensischer Buchhalter sinnvoll sein. Diese Fachleute bringen eine unabhängige Perspektive sowie spezielles Know how mit und können eine tiefgehende Analyse der Finanzdaten durchführen. Mithilfe moderner Methoden wie Datenanalysen lassen sich Unstimmigkeiten erkennen, die auf den ersten Blick möglicherweise nicht sichtbar sind.

4. Wichtiges Personal befragen

Die Befragung von Mitarbeitenden, die in den Kreditorenprozess eingebunden sind, ist ein zentraler Bestandteil der Untersuchung. Beginnen Sie mit den Personen, die direkt an den auffälligen Transaktionen beteiligt waren, beziehen Sie jedoch auch weitere relevante Rollen mit ein.

Stellen Sie während der Gespräche gezielte Fragen zu ungewöhnlichen Vorgängen, etwa zu dringenden Zahlungsanforderungen oder Änderungen bei Zahlungsdaten von Lieferanten. Wichtig ist, eine vertrauensvolle Atmosphäre zu schaffen, in der sich Mitarbeitende sicher fühlen, Informationen zu teilen, da sie wertvolle Hinweise zum möglichen Betrugsfall liefern können.

5. Hinweise von Whistleblowern prüfen

Whistleblower liefern häufig wertvolle Informationen, die zur Aufdeckung von Betrug beitragen können. Wenn Ihr Unternehmen über eine entsprechende Richtlinie verfügt, sollten Sie eingegangene Hinweise im Zusammenhang mit der Kreditorenabteilung sorgfältig prüfen. Achten Sie darauf, die Identität der hinweisgebenden Person zu schützen, um auch künftig Vertrauen zu fördern.

Wenn beispielsweise ein Hinweis auf verdächtiges Verhalten eines Mitarbeitenden im Umgang mit Lieferantenzahlungen eingeht, sollten Sie die entsprechenden Transaktionen genau analysieren und mögliche Verbindungen zu betrügerischen Aktivitäten untersuchen.

Maßnahmen nach der Aufdeckung von AP Betrug

Nach Abschluss der Untersuchung sollten alle Ergebnisse in einem Bericht zusammengefasst werden. Dieser Bericht sollte die Art des Betrugs, die Vorgehensweise, die beteiligten Personen sowie die finanziellen Auswirkungen auf das Unternehmen detailliert darstellen. Auf Basis dieser Erkenntnisse sollten geeignete Maßnahmen ergriffen werden, etwa die Anpassung interner Prozesse, rechtliche Schritte oder die Stärkung von Kontrollen zur Vermeidung zukünftiger Betrugsfälle.

Während der gesamten Untersuchung ist es wichtig, die Rechtsabteilung und die Personalabteilung einzubeziehen. Die Rechtsabteilung unterstützt bei der korrekten Handhabung von Beweisen und stellt sicher, dass alle Maßnahmen im Einklang mit geltenden Gesetzen und Vorschriften stehen. Die Personalabteilung hilft bei der Steuerung personalbezogener Themen, insbesondere wenn disziplinarische Maßnahmen erforderlich sind.

Accounts Payable Betrug in Ihrem Unternehmen mit 9 Maßnehmen vermeiden

Die Vermeidung von Betrug im Kreditorenbereich erfordert einen ganzheitlichen Ansatz, der bewährte Methoden, starke interne Kontrollen und geeignete Technologien kombiniert. Im Folgenden erfahren Sie, wie Sie Ihr Unternehmen wirksam vor AP Betrug schützen können:

1. Kreditorensoftware einsetzen

Wenn Sie eine Lösung gegen AP Betrug suchen, die Ihrem Team sofortige Vorteile bringt, ist die Investition in zuverlässige Kreditorensoftware eine der effektivsten Maßnahmen. Moderne Lösungen automatisieren die Rechnungsverarbeitung, Freigabeprozesse und Zahlungsabwicklung und erschweren es dadurch, dass betrügerische Rechnungen unbemerkt durch den Prozess gelangen.

Beispielsweise kann Kreditorensoftware doppelte Rechnungen automatisch erkennen, unautorisierte Änderungen an Lieferantendaten verhindern und einen vollständigen Prüfpfad aller Transaktionen bereitstellen. Zudem lässt sie sich in Ihr ERP System integrieren und bietet Transparenz in Echtzeit über alle Aktivitäten für ein präzises und vollständiges Kreditorenmanagement.

2. Starke interne Kontrollen implementieren

Die Einführung robuster interner Kontrollen ist eine der wichtigsten Maßnahmen zur Vermeidung von AP Betrug. Dazu gehört insbesondere die klare Trennung von Aufgaben innerhalb des Kreditorenprozesses. Beispielsweise sollte die Person, die Rechnungen freigibt, nicht gleichzeitig für die Zahlungsabwicklung verantwortlich sein. Diese Funktionstrennung stellt sicher, dass kein einzelner Mitarbeitender zu viel Kontrolle über den Zahlungsprozess hat und reduziert somit das Betrugsrisiko erheblich.

3. Regelmäßige Prüfungen durchführen

Regelmäßige interne und externe Prüfungen sind entscheidend, um Betrug frühzeitig zu erkennen und zu verhindern. Planen Sie in festen Abständen Audits ein, um Kreditorentransaktionen, Lieferantenzahlungen und Abstimmungsprozesse zu überprüfen. Eine interne Prüfung kann beispielsweise Unregelmäßigkeiten wie Zahlungen an inaktive Lieferanten oder Abweichungen zwischen Bestellungen und Rechnungen aufdecken.

4. Lieferanten sorgfältig prüfen und überwachen

Stellen Sie sicher, dass alle Lieferanten gründlich überprüft werden, bevor sie in Ihr System aufgenommen werden. Dazu gehört die Verifizierung ihrer Existenz, die Prüfung ihrer finanziellen Situation sowie ein Verständnis ihrer Geschäftspraktiken. Aktualisieren und überprüfen Sie Ihre Lieferantenliste regelmäßig, um inaktive oder verdächtige Einträge zu entfernen.

Beispielsweise kann Kreditorensoftware die Aktivitäten von Lieferanten automatisch überwachen und ungewöhnliche Muster erkennen, etwa wenn ein Lieferant plötzlich häufiger Rechnungen stellt oder in Zahlungsanforderungen eine andere IBAN verwendet.

5. Zwei Freigaben für Zahlungen einführen

Fordern Sie für alle größeren Zahlungen eine doppelte Genehmigung. Das bedeutet, dass zwei Personen eine Transaktion oberhalb eines festgelegten Betrags freigeben müssen. Kreditorensoftware ermöglicht es beispielsweise, mehrstufige Freigabeprozesse auf Basis definierter Geschäftsregeln einzurichten. Wenn eine Zahlung einen bestimmten Betrag überschreitet, ist die Freigabe durch mehrere Verantwortliche erforderlich. Diese zusätzliche Kontrollinstanz erschwert es, betrügerische Zahlungen unbemerkt durchzuführen.

6. Mitarbeitende für Betrugsrisiken sensibilisieren

Schulen Sie Ihr Kreditorenteam regelmäßig zu Risiken im Zusammenhang mit AP Betrug und zur Erkennung entsprechender Anzeichen. Trainings sollten typische Betrugsmaschen, wichtige Warnsignale sowie die Bedeutung der Einhaltung festgelegter Prozesse und Richtlinien vermitteln.

7. Datenanalyse und das Benfordsche Gesetz nutzen

Nutzen Sie Datenanalysen, um Kreditorentransaktionen kontinuierlich auf Auffälligkeiten zu überwachen, die auf Betrug hindeuten könnten. Tools, die das Benfordsche Gesetz anwenden, helfen dabei, Unregelmäßigkeiten in Zahlungsbeträgen zu erkennen, indem sie die Verteilung führender Ziffern analysieren. Wenn beispielsweise bestimmte Zahlen häufiger als erwartet als erste Ziffer auftreten, kann dies auf manipulierte oder fingierte Rechnungen hinweisen.

8. Hinweissysteme fördern

Schaffen Sie sichere und vertrauliche Möglichkeiten, damit Mitarbeitende verdächtige Aktivitäten melden können. Eine klare Whistleblower Richtlinie ermutigt dazu, Hinweise ohne Angst vor Konsequenzen weiterzugeben. Ein anonymes Meldesystem kann beispielsweise dabei helfen, Betrugsfälle aufzudecken, die sonst unentdeckt bleiben würden.

9. Konten regelmäßig abstimmen

Eine zeitnahe und regelmäßige Abstimmung Ihrer Kreditorendaten mit Bankauszügen und Hauptbuchkonten ist unerlässlich. So lassen sich Unstimmigkeiten frühzeitig erkennen, etwa Zahlungen, die nicht zu erfassten Rechnungen passen, oder unautorisierte Abbuchungen. Legen Sie feste Intervalle für die Abstimmung fest, beispielsweise wöchentlich oder monatlich, um sicherzustellen, dass alle Transaktionen korrekt und nachvollziehbar sind.

Der Schutz Ihres Unternehmens vor Betrug im Kreditorenbereich erfordert die Kombination all dieser Maßnahmen. Keine andere Lösung vereint so viele bewährte Methoden und Mechanismen zur Betrugsprävention wie moderne Kreditorensoftware.

Betrug in der Kreditorenbuchhaltung mit Doxis vermeiden

Beenden Sie Betrug im Kreditorenbereich in Ihrem Unternehmen, indem Sie die Verarbeitung von Lieferantenrechnungen mit einer passenden Lösung automatisieren. Gewinnen Sie die volle Kontrolle über Ihre Kreditorenprozesse, indem Sie papierbasierte Abläufe, manuelle Datenerfassung und unkontrollierte Freigaben mit Doxis SpendControl eliminieren.

Doxis SpendControl ist eine ganzheitliche digitale Lösung für die vorgelagerte Buchhaltung und vereint Rechnungsverarbeitung, Spesenmanagement und Firmenkreditkartenfunktionen in einer zentralen Plattform für alle Ihre Anforderungen im Kreditorenmanagement.

Unsere Software nutzt OCR (Optical Character Recognition) Technologie zur automatischen Texterkennung und erreicht eine Genauigkeit von bis zu 99 Prozent bei der Datenerfassung. Dadurch entfällt die manuelle Eingabe, während gleichzeitig eine sichere Prüfung, Archivierung und Verbuchung der Rechnungen direkt in Ihrer Finanzverwaltung gewährleistet wird.

- Verwalten Sie Rechnungen, Ausgaben und Kreditkartentransaktionen zentral auf einer Plattform

- Reichen Sie Rechnungen bequem über Web oder mobile App ein, verarbeiten und genehmigen Sie diese effizient

- Verhindern Sie Rechnungs und Spesenbetrug durch integrierte Erkennung von Duplikaten und verdächtigen Aktivitäten

- Gestalten Sie Ihre Freigabeprozesse flexibel mit mehrstufigen Genehmigungsworkflows

- Erkennen Sie automatisch fehlerhafte oder potenziell betrügerische IBAN Angaben bei Lieferanten

- Erhalten Sie Echtzeiteinblicke in Ihr Kreditorenmanagement mit intuitiven Dashboards

- Profitieren Sie von automatischer Unterstützung mehrerer Währungen für internationale Zahlungen

- Erfüllen Sie zuverlässig steuerliche und datenschutzrechtliche Anforderungen mit einer ISO27001 zertifizierten und DSGVO konformen Lösung

- Integrieren Sie SpendControl nahtlos in Ihre Buchhaltungs und ERP Systeme wie QuickBooks, NetSuite oder SAP

FAQ – Häufig gestellte Fragen

1. Was versteht man unter Accounts Payable Betrug?

Accounts Payable Betrug bezeichnet betrügerische Aktivitäten im Kreditorenprozess eines Unternehmens. Dabei werden Rechnungen, Lieferantendaten oder Zahlungsprozesse manipuliert, um unrechtmäßig Geld abzuzweigen. In der Praxis betrifft dies sowohl interne Mitarbeitende als auch externe Akteure wie Lieferanten oder Cyberkriminelle.

2. Welche Arten von AP Betrug treten am häufigsten auf?

Zu den häufigsten Betrugsformen gehören doppelte Rechnungen, fiktive Lieferanten, manipulierte Rechnungsdaten sowie Business Email Compromise. Diese Methoden nutzen Schwachstellen in Prozessen aus, insbesondere wenn Rechnungen manuell geprüft oder Systeme nicht integriert sind.

3. Warum sind Unternehmen besonders anfällig für Kreditorenbetrug?

Unternehmen werden anfällig, wenn manuelle Prozesse dominieren, Kontrollmechanismen fehlen oder Lieferanten nicht ausreichend geprüft werden. In der Praxis führt das dazu, dass Rechnungen ohne vollständige Validierung freigegeben werden und Betrug unentdeckt bleibt.

4. Wie erkennt man AP Betrug frühzeitig?

Typische Warnsignale sind doppelte Zahlungen, ungewöhnliche Lieferantenaktivitäten oder kurzfristige Änderungen von Bankdaten. In operativen Systemen zeigt sich Betrug oft durch Abweichungen zwischen Bestellung, Rechnung und Zahlung.

5. Welche Rolle spielt Technologie bei der Betrugserkennung?

Technologie automatisiert den Abgleich von Rechnungen, erkennt Muster und prüft Daten in Echtzeit. Dadurch werden Abweichungen sofort sichtbar und manuelle Fehler oder Manipulationen reduziert.

6. Wie hilft das Benfordsche Gesetz bei der Betrugserkennung?

Das Benfordsche Gesetz analysiert die Verteilung von Zahlen in Datensätzen. Weichen Zahlungsdaten stark von der erwarteten Verteilung ab, kann das auf manipulierte Rechnungsbeträge hinweisen und eine Prüfung auslösen.

7. Welche Maßnahmen helfen, AP Betrug zu verhindern?

Effektive Maßnahmen sind automatisierte Rechnungsverarbeitung, klare Funktionstrennung, mehrstufige Freigaben und regelmäßige Audits. Diese Mechanismen sorgen dafür, dass keine einzelne Person den gesamten Zahlungsprozess kontrolliert.

8. Wie sollte ein Unternehmen auf einen Betrugsverdacht reagieren?

Ein strukturierter Untersuchungsprozess ist entscheidend. Dazu gehören die Analyse von Transaktionen, die Prüfung von Dokumenten und gegebenenfalls die Einbindung externer Prüfer, um Muster und Ursachen zu identifizieren.

9. Welche Folgen hat AP Betrug für Unternehmen?

AP Betrug führt zu direkten finanziellen Verlusten, erhöhtem Prüfaufwand und potenziellen Reputationsschäden. In vielen Fällen entstehen zusätzliche Kosten durch nachträgliche Kontrollen und rechtliche Maßnahmen.

10. Wie kann Automatisierung langfristig vor Betrug schützen?

Automatisierung schafft transparente, nachvollziehbare Prozesse mit klaren Prüfpfaden. Dadurch werden manuelle Eingriffe reduziert, Unregelmäßigkeiten schneller erkannt und Betrugsversuche systematisch verhindert.