Chaque fois qu’un client remplit un formulaire, soumet un document ou s’inscrit à votre service, il vous confie ses données personnelles. Cette confiance est fragile, et les conséquences d’une mauvaise gestion peuvent être lourdes.

Selon le Rapport sur le coût d’une violation de données 2025 d’IBM, plus de 53 % des violations de données impliquent des informations personnelles identifiables (PII) de clients, chaque enregistrement compromis coûtant en moyenne 160 $ aux organisations. Pour les entreprises aux États-Unis, le coût total moyen d’une violation a atteint 10,22 millions de dollars, un record historique.

Le masquage des PII est l’une des méthodes les plus efficaces pour réduire ce risque. Ce guide vous explique étape par étape comment procéder : comprendre ce qui constitue des PII, choisir les bonnes techniques et automatiser le processus à grande échelle.

Points clés

- Les PII (informations personnelles identifiables) sont toutes les données pouvant identifier un individu, comme les noms, numéros d’identité, adresses e-mail et informations financières.

- Plus de 53 % des violations de données concernent des PII clients, ce qui en fait le type de données le plus couramment ciblé.

- Le masquage des PII protège les données sensibles en les remplaçant ou en les obscurcissant, tout en les maintenant exploitables pour les besoins de l’entreprise.

- Les techniques principales de masquage sont le caviardage, la substitution, la tokenisation, le mélange et l’anonymisation, chacune adaptée à des cas d’usage différents.

- Le masquage statique protège les environnements hors production; le masquage dynamique contrôle l’accès en temps réel dans les systèmes de production.

- Des logiciels de traitement automatisé de documents, comme Doxis AI.dp, peuvent détecter et supprimer les PII dans des milliers de documents avec une précision supérieure à 99 %.

Qu’est-ce que le masquage des PII ?

Le masquage des informations personnelles identifiables (PII) consiste à remplacer ou à obscurcir ces données dans des ensembles de données ou des documents, afin que des parties non autorisées ne puissent pas les lire, les exploiter ou les reconstituer. L’objectif est de protéger les données sensibles tout en préservant leur structure et leur utilité pour des besoins légitimes de l’entreprise, tels que les tests, l’analyse ou le traitement documentaire.

Les PII désignent toute donnée pouvant être utilisée, seule ou combinée, pour identifier un individu précis. Cela inclut des identifiants évidents comme les noms complets, les numéros de sécurité sociale, les numéros de passeport et les coordonnées bancaires, mais aussi des identifiants moins évidents comme les adresses IP, les identifiants d’appareil et certaines combinaisons de données démographiques.

Le masquage des PII se distingue du chiffrement sur un point essentiel : les données masquées n’ont pas besoin d’être déchiffrées pour être utiles. Un nom ou une date de naissance masqués peuvent toujours être exploités dans un environnement de test ou un flux analytique, sans jamais révéler leur valeur réelle.

Pourquoi le masquage des PII est important pour votre entreprise

Les PII sont présentes dans de nombreux endroits au sein de votre organisation. On les retrouve dans les factures et contrats, les dossiers RH et les fichiers du personnel, les documents d’accueil des clients, ainsi que dans les bases de données de test utilisées quotidiennement par vos équipes de développement. Chacun de ces supports représente un point potentiel d’exposition.

Des réglementations telles que le RGPD, le CCPA, la HIPAA ou encore le PCI DSS exigent que les entreprises mettent en place des mesures de protection appropriées pour les données personnelles. Le non-respect de ces exigences peut entraîner des amendes importantes, une responsabilité juridique et une atteinte à la réputation de l’entreprise.

Au-delà de la conformité, le masquage des PII permet aussi de réduire votre surface d’attaque : si les données sensibles ne sont jamais exposées, une violation de données aura beaucoup moins de choses à dérober.

Voici ce que le masquage efficace des PII permet de protéger dans votre entreprise :

- Cyberattaques externes ciblant les données des clients et des employés

- Expositions accidentelles internes et menaces provenant de l’intérieur

- Amendes et sanctions liées à la conformité aux réglementations RGPD, CCPA et HIPAA

- Exposition des PII dans des environnements hors production, tels que les systèmes de développement et de test

- Risques liés aux prestataires tiers lors du partage de données en externe

Comment masquer les données PII : étape par étape

Les étapes ci-dessous vous fournissent un cadre pratique pour mettre en œuvre le masquage des PII dans l’ensemble de votre organisation, depuis l’audit initial jusqu’à la gouvernance continue.

Étape 1 : Auditez vos données et identifiez les PII

Effectuez un audit de données, aussi bien dans vos systèmes de production (opérations quotidiennes en temps réel) que dans vos environnements hors production (développement, test, analyse).

Une étude menée par Perforce a révélé que 95 % des organisations stockent des données sensibles dans des environnements hors production, alors que ces systèmes disposent généralement de contrôles de sécurité bien moins robustes.

Votre audit doit inclure :

- Tous les systèmes, bases de données et applications qui stockent ou traitent des PII

- Les types de PII présents à chaque emplacement

- Les personnes ayant actuellement accès et si cet accès est réellement nécessaire

- Les réglementations qui s’appliquent à vos données et à votre entreprise

Étape 2 : Comprenez vos obligations réglementaires

Le RGPD régit toute organisation manipulant des données de résidents de l’UE. Le CCPA s’applique aux entreprises opérant en Californie. La HIPAA concerne les données de santé aux États-Unis. Le PCI DSS s’applique aux informations de cartes de paiement. Chaque réglementation définit des exigences différentes concernant ce qui constitue une protection adéquate ; impliquer votre équipe juridique ou de conformité dès cette étape permettra de gagner du temps et d’éviter des lacunes par la suite.

Étape 3 : Choisissez la bonne technique de masquage

Différents types de données et cas d’usage nécessitent différentes approches de masquage, et dans la pratique, la plupart des organisations utilisent une combinaison de techniques.

Voici une comparaison des techniques les plus utilisées:

Étape 4 : Appliquez un masquage statique ou dynamique

Au-delà de la technique elle-même, il est essentiel de déterminer quand et où le masquage doit être appliqué.

Le masquage statique des données (Static Data Masking – SDM) crée une copie de vos données irrévocablement masquée, destinée aux environnements hors production. Les données de production originales ne sont jamais modifiées.

Le masquage dynamique des données (Dynamic Data Masking – DDM) applique le masquage en temps réel, en fonction du rôle et des autorisations de chaque utilisateur : différents utilisateurs voient différentes versions des mêmes données, sans que les données sous-jacentes soient modifiées.

Pour la plupart des entreprises, l’approche la plus sûre consiste à combiner les deux : le masquage statique pour tous les environnements hors production, et le masquage dynamique pour contrôler l’accès en production.

Étape 5: Intégrez le masquage dans vos workflows documentaires

Pour les entreprises traitant de grands volumes de documents, le masquage manuel des PII n’est pas viable à grande échelle.

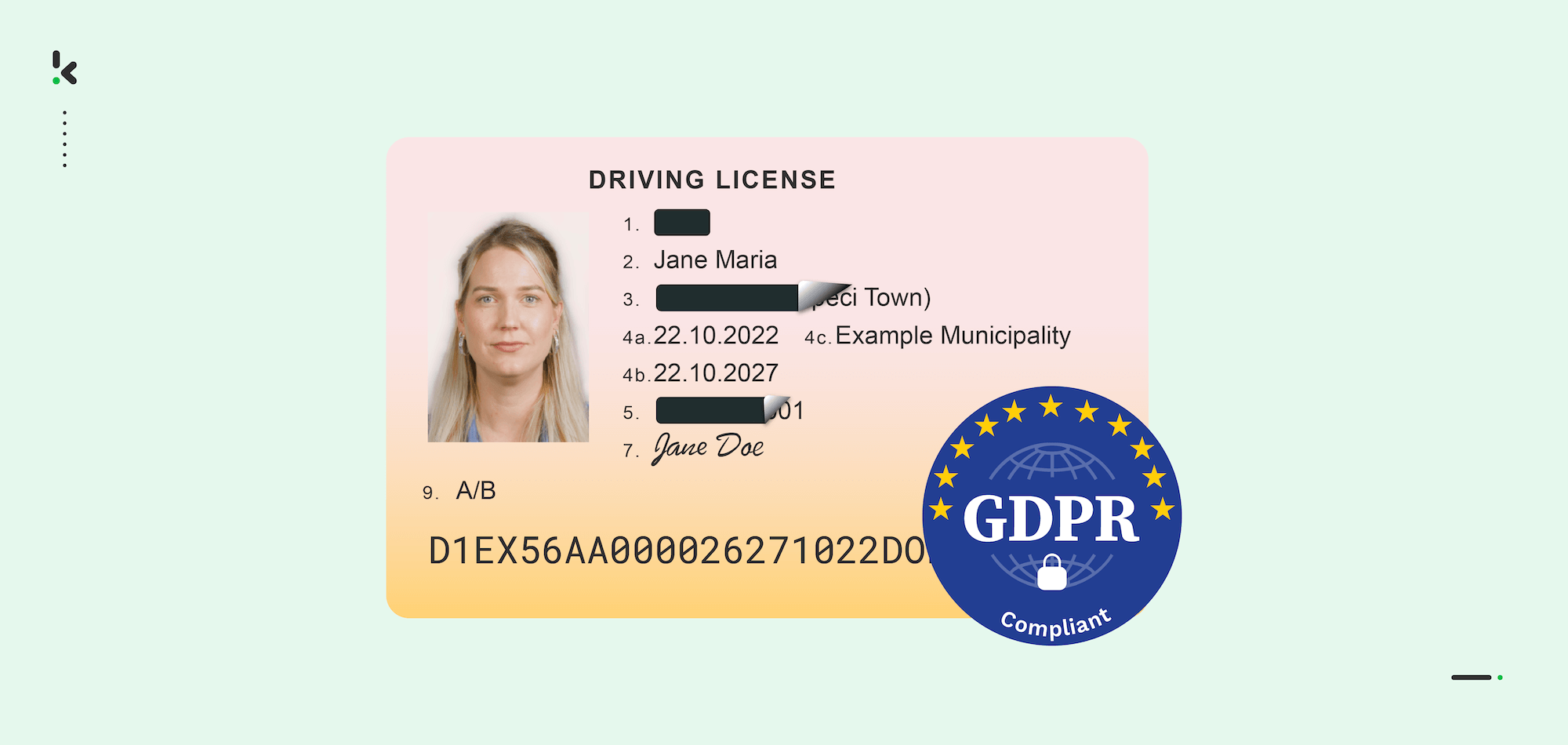

Les factures, contrats, documents d’identité, fiches de paie ou ordonnances médicales contiennent tous des PII, et les examiner manuellement est lent et sujet aux erreurs. Les logiciels de traitement automatisé de documents utilisent l’OCR, la détection de champs basée sur l’IA et des règles logiques pour identifier et masquer les PII dans des milliers de documents, y compris les fichiers scannés, les images de faible qualité et le contenu manuscrit.

Voici à quoi ressemble un workflow typique de masquage automatisé de documents :

- Les documents sont importés via téléchargement, e-mail, FTP ou stockage cloud

- L’OCR convertit les fichiers scannés ou basés sur des images en texte exploitable

- Les modèles d’IA et les règles de détection identifient les champs PII dans le contenu

- Les champs détectés sont masqués ou réduits conformément aux règles configurées

- Le document masqué est exporté dans le format requis, tel que PDF, JSON ou DOCX

- Les données originales non masquées sont supprimées des serveurs de traitement, conformément à vos politiques de conservation des données

Étape 6: Validez et gouvernez le masquage en continu

Mettre en place un masquage ne marque pas la fin du processus : il doit être validé et gouverné régulièrement pour rester efficace.

Une fois le masquage appliqué, vérifiez que tous les champs PII ont été correctement identifiés et que les données masquées conservent leur intégrité structurelle. Effectuez des requêtes de test avec différents rôles utilisateurs afin de confirmer que les contrôles d’accès fonctionnent comme prévu.

Au-delà de la mise en place initiale, considérez le masquage des PII comme une responsabilité continue. Les réglementations évoluent, de nouvelles sources de données apparaissent, et les processus métiers changent. Revoyez vos politiques de masquage régulièrement et assurez-vous que votre équipe comprend l’importance de la protection des données dans son travail quotidien.

Erreurs courantes de masquage des PII à éviter

Même les équipes les plus conscientes et bien intentionnées peuvent tomber dans des pièges prévisibles lors de la mise en œuvre du masquage des PII. Voici les plus fréquents à surveiller :

- Masquer uniquement les données de production : de nombreuses organisations se concentrent sur les systèmes en ligne tout en laissant les environnements de développement et de test complètement non masqués.

- Ignorer les données non structurées : les PII intégrées dans des champs de texte libre, des documents scannés et des PDF sont souvent manquées par les logiciels de masquage basiques qui ne fonctionnent que sur les bases de données structurées.

- Sur-masquer vos données : retirer trop d’informations rend les données inutiles pour leur usage prévu. Masquez ce qui est nécessaire, pas tout.

- Rompre l’intégrité référentielle : masquer un identifiant client dans une table mais pas dans une table liée casse les liens entre enregistrements et entraîne des problèmes en aval.

- Utiliser des modèles de masquage prévisibles : si les valeurs masquées suivent une formule, elles peuvent potentiellement être rétro-ingéniérées, ce qui annule complètement l’objectif.

- Ne pas effectuer de revue régulière : les stratégies de masquage des données doivent suivre l’évolution de votre entreprise. Une politique qui fonctionnait il y a deux ans peut présenter des lacunes aujourd’hui.

Automatiser le masquage des PII avec Doxis AI.dp

Si votre entreprise traite des documents, quelle que soit la quantité, le masquage manuel des PII n’est tout simplement pas viable à grande échelle. C’est trop lent, trop irrégulier et cela laisse trop de place aux erreurs humaines.

Doxis AI.dp est un logiciel de traitement intelligent de documents, alimenté par l’IA, qui identifie automatiquement et masque définitivement les PII dans tout type de document. Que vous traitiez des passeports scannés, des contrats numériques, des fiches de paie ou des factures, AI.dp détecte et réduit les informations sensibles avec une précision supérieure à 99 %, à une vitesse qu’aucun processus manuel ne peut égaler.

Voici ce que Doxis AI.dp apporte à votre workflow de masquage de PII :

- Traite des milliers de pages par minute grâce à la réduction en masse, ce qui élimine les retards dans le traitement des documents

- Réduit le temps de revue manuelle de 90 à 98 %, libérant votre équipe pour des tâches à plus forte valeur ajoutée

- Entièrement conforme aux normes RGPD, HIPAA, CCPA et ISO, avec tout traitement couvert par un accord de traitement des données

- S’intègre via API ou SDK à vos systèmes existants, comme votre ERP ou votre stockage cloud

- Prend en charge plus de 50 types de documents et 150 langues, avec possibilité de définir des formats personnalisés sur demande

Au-delà de la réduction, Doxis AI.dp gère également l’extraction de données, la classification de documents, la vérification et la conversion vers des formats structurés tels que JSON, CSV et XLSX. Il s’agit d’un pipeline complet de traitement de documents, et non d’un simple logiciel de masquage.

Demandez une démonstration gratuite ci-dessous ou contactez l’un de nos experts pour découvrir comment Doxis AI.dp peut automatiser le masquage des PII dans l’ensemble de vos workflows documentaires.

FAQ

Le chiffrement brouille les données pour ce qu’elles ne puissent être lues qu’avec une clé de déchiffrement. Le masquage, en revanche, remplace ou obscurcit les données d’une manière qui préserve leur format et leur utilité. Il n’est pas nécessaire d’avoir une clé pour utiliser des données masquées, ce qui les rend pratiques pour les tests et l’analyse sans exposer les valeurs originales.

Le RGPD ne prescrit pas une technique spécifique, mais il exige que les données personnelles soient traitées de manière sécurisée et avec des protections appropriées. Le masquage des PII, en particulier l’anonymisation et la pseudonymisation, est largement reconnu comme une approche conforme. Les données totalement anonymisées sortent entièrement du champ d’application du RGPD.

Les PII incluent toute donnée pouvant identifier un individu, telles que :

– Noms complets, noms d’utilisateur et pseudonymes

– Numéros d’identité nationale, numéros de passeport et permis de conduire

– Adresses e-mail, numéros de téléphone et adresses postales

– Coordonnées bancaires et informations de carte de paiement

– Dates de naissance et identifiants biométriques

– Adresses IP et identifiants d’appareil dans certains contextes

Le masquage statique crée une copie de vos données irrévocablement masquée, généralement utilisée dans des environnements hors production. Le masquage dynamique applique le masquage en temps réel au moment de l’accès, en fonction des rôles des utilisateurs, pour que les données de production sous-jacentes ne soient jamais modifiées. La plupart des organisations tirent avantage de l’utilisation combinée des deux approches.

Oui, avec le logiciel adéquat. Les plateformes de traitement de documents alimentées par l’IA, comme Doxis AI.dp, utilisent l’OCR pour extraire le texte des fichiers scannés, des images et du contenu manuscrit avant d’appliquer les règles de détection et de masquage. Cela permet au masquage des PII de fonctionner sur pratiquement tout format de document, et pas uniquement sur les fichiers texte numériques natifs.

La précision dépend du logiciel et de la qualité de vos règles de détection. Les plateformes modernes alimentées par l’IA, utilisant la reconnaissance d’entités nommées (Named Entity Recognition – NER), peuvent atteindre une précision de détection supérieure à 99 %. Les outils de faible qualité avec des taux élevés de faux positifs ou de faux négatifs peuvent soit sur-restreindre vos données, soit laisser des PII non protégées. Choisir un logiciel doté de solides capacités NER et prenant en charge de multiples langues et formats de documents est essentiel.

Un bon masquage des PII ne doit pas réduire significativement l’utilité des données. L’objectif est de remplacer les valeurs sensibles par des équivalents réalistes qui conservent le même format, la même structure et les mêmes propriétés statistiques. Les techniques de substitution et de tokenisation sont spécialement conçues pour produire des données masquées qui se comportent comme de vraies données à des fins de développement et d’analyse.