Selon une étude récente, une personne passe en moyenne 397 minutes (six heures et 37 minutes) par jour sur l’internet. Étant donné qu’une grande partie de la vie des gens se déroule en ligne sur des ordinateurs et des appareils mobiles, il n’est pas surprenant que les comptes numériques soient devenus un aimant pour les criminels.

La réalité à laquelle nous sommes confrontés est que les fraudeurs et les criminels deviennent de plus en plus sophistiqués dans leurs tentatives de piratage et d’atteinte à la protection des données. En témoigne le coût incroyable de 8,44 billions de dollars dû à la cybercriminalité en 2022.

Face à l’augmentation du risque de cybercriminalité, il incombe aux organisations de protéger leurs utilisateurs contre les violations de données et autres attaques. Un niveau de sécurité supplémentaire peut être atteint en mettant en œuvre une mesure appelée authentification à deux facteurs (2FA).

Dans ce blog, nous expliquons ce qu’est l’authentification à deux facteurs, ses avantages et ses inconvénients, et nous présentons une alternative sûre qui pourrait s’avérer utile pour votre organisation.

Commençons.

Que signifie 2FA ?

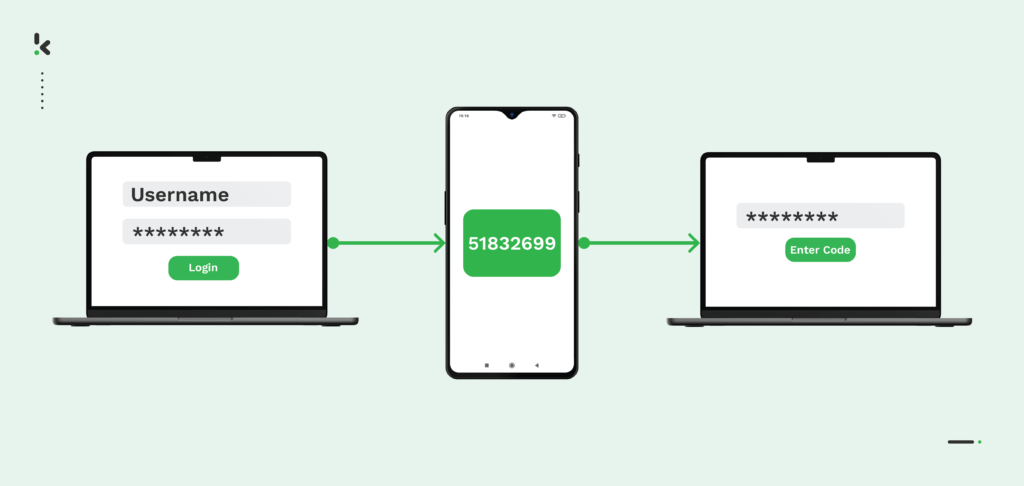

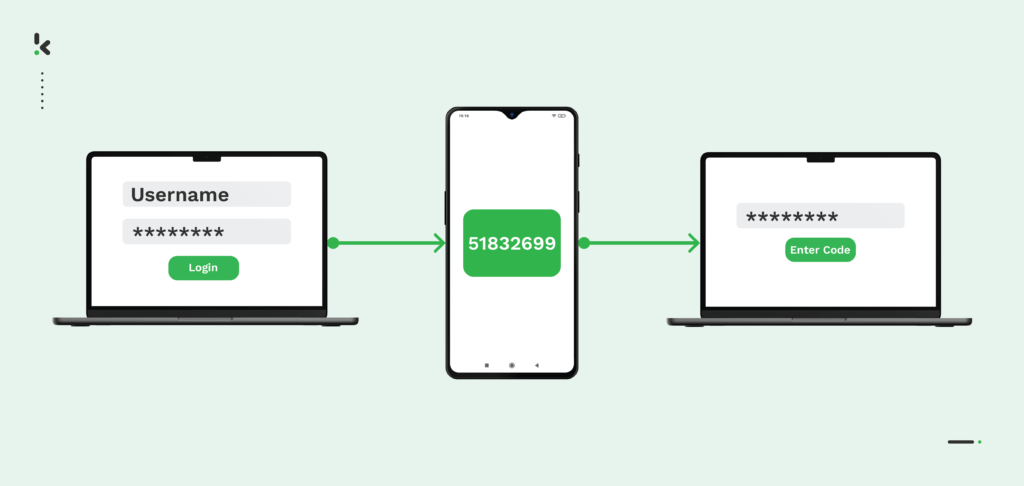

L’authentification à deux facteurs, également décrite comme l’authentification à plusieurs facteurs, est une méthode de sécurité importante pour la gestion des identités et des accès, qui exige deux formes (facteurs) d’identification pour accéder aux comptes et aux données.

En général, il s’agit d’un processus de sécurité qui vérifie les utilisateurs d’une application ou d’un site web. L’objectif est de prouver que la personne qui tente d’accéder à un compte en est vraiment le propriétaire.

Le plus souvent, cela se fait à l’aide d’une adresse électronique et d’une preuve de propriété d’un téléphone portable préalablement vérifié. L’utilisateur saisit son adresse électronique et son mot de passe et reçoit un code d’authentification sur son téléphone portable, qu’il doit saisir à l’étape suivante. Cela permet aux entreprises de s’assurer que la personne qui demande l’accès à un compte en est bien le propriétaire.

Pendant longtemps, le processus de connexion s’est déroulé avec une approche basée uniquement sur le mot de passe. Cette méthode est très vulnérable, car les fraudeurs sont capables de pirater rapidement les mots de passe, surtout s’ils sont simples (par exemple, date de naissance, nom), et d’accéder aux comptes. Le système 2FA vise à réduire le risque lié à l’utilisation d’un seul mot de passe et protège donc les consommateurs contre les fraudes telles que l’usurpation d’identité.

Mais cette approche offre-t-elle réellement une protection et une sécurité suffisantes? Pour le savoir, nous allons examiner les différents types d’authentification à deux facteurs et la manière dont ils peuvent offrir différents niveaux de protection.

Différents types d’authentification à deux facteurs

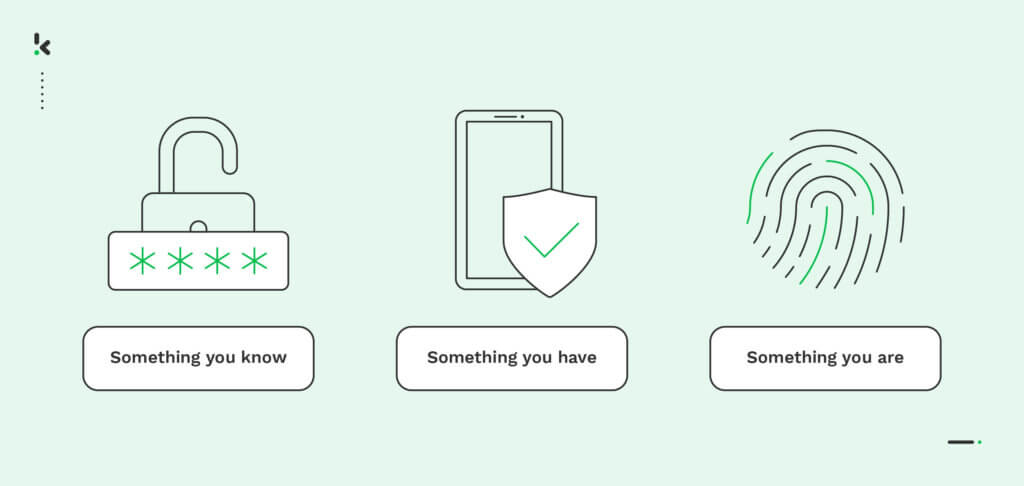

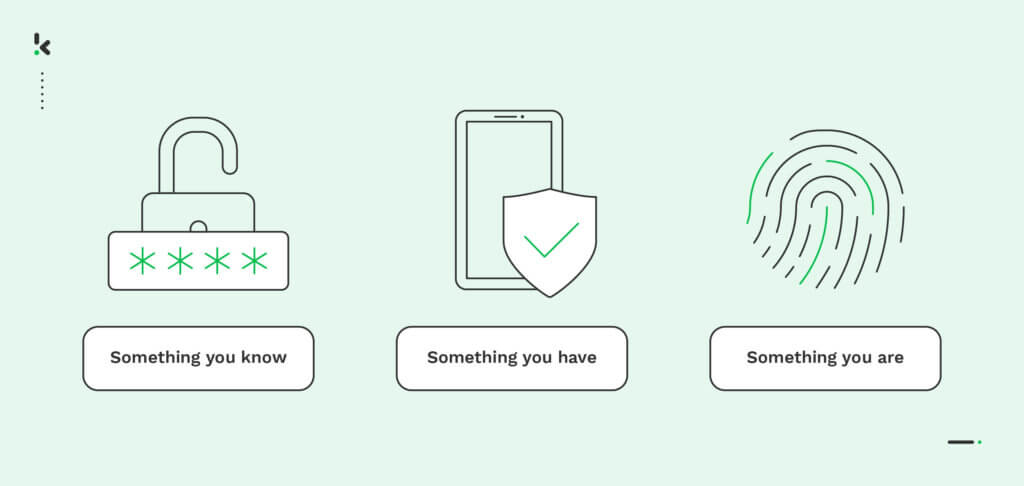

Une entreprise peut utiliser différents types d’authentification à deux facteurs. Tous les types offrent un niveau de sécurité différent et peuvent être classés en trois catégories:

- Quelque chose que vous connaissez → Il peut s’agir d’une réponse à des “questions secrètes” ou d’un numéro d’identification personnel (PIN). Cette approche offre la protection la plus faible des trois catégories, car les fraudeurs sont capables de pirater les codes PIN et les questions de sécurité.

- Quelque chose que vous avez → Il s’agit de quelque chose que l’utilisateur a en sa possession, comme une carte de crédit ou un smartphone. La mise en œuvre de cette méthode dans votre entreprise offre déjà un niveau de sécurité et de protection plus élevé, car il est très peu probable qu’un fraudeur soit en possession des deux facteurs.

- Quelque chose que vous êtes → Cette catégorie est plus avancée car elle inclut des modèles biométriques d’empreintes digitales ou de visage, la numérisation d’iris ou la reconnaissance vocale pour authentifier un utilisateur. Cette méthode offre le niveau de protection le plus élevé, car il est extrêmement difficile, presque impossible, pour les fraudeurs de voler ou de copier les caractéristiques biométriques d’une personne.

Maintenant que vous connaissez les différents types d’authentification à deux facteurs, examinons les avantages qu’elle peut apporter à votre organisation.

Pourquoi les organisations devraient-elles utiliser l’authentification à deux facteurs ?

Il est clair que l’authentification à deux facteurs est bénéfique pour l’utilisateur d’un compte en ligne. En général, l’authentification à deux facteurs offre également quelques avantages aux entreprises. Ces avantages sont les suivants:

- Protection des comptes d’utilisateurs → Le 2FA rend plus difficile pour les fraudeurs la violation des données des utilisateurs sensibles à la vie privée de l’organisation, car deux facteurs sont nécessaires pour se connecter aux systèmes, tant pour vos clients que pour votre personnel.

- Confiance accrue → La mise en œuvre de 2FA montre à vos clients que vous vous souciez de la protection de leurs informations. Leur confiance dans votre organisation s’en trouve renforcée.

- Conformité avec les réglementations de protection des données → Les informations sensibles doivent être protégées contre les accès non autorisés et les tentatives de fraude. En mettant en œuvre le 2FA, vous vous conformez aux réglementations en matière de protection des données.

- Conformité à la norme ISO 27002 → Pour obtenir la certification ISO 27002, les organisations doivent utiliser 2FA en interne.

Après avoir évoqué les avantages de 2FA, pour avoir une vue plus complète, il convient d’évoquer les inconvénients potentiels de 2FA.

Inconvénients potentiels de 2FA

Même si l’authentification à deux facteurs constitue déjà une amélioration par rapport à l’approche fondée uniquement sur le mot de passe, elle présente également quelques inconvénients. Ces inconvénients sont les suivants:

- Temps de connexion prolongé pour les utilisateurs → La mise en œuvre de 2FA ajoute une étape supplémentaire à la connexion à un site web ou à une application. L’utilisateur doit donc consacrer plus de temps à la procédure de connexion, ce qui réduit l’expérience de l’utilisateur.

- Entretien → Le système 2FA doit être entretenu en permanence, ce qui représente une tâche supplémentaire pour les entreprises.

- Intégration → L’authentification à deux facteurs dépend généralement du matériel ou des services fournis par des tiers. Par exemple, un fournisseur de services mobiles envoie le code de vérification par SMS à l’utilisateur. L’entreprise n’a aucune possibilité de contrôler les services externes en cas de dysfonctionnement, ce qui crée un problème de dépendance.

Comme ces inconvénients peuvent avoir un impact considérable sur les entreprises, vous vous demandez peut-être s’il n’existe pas une autre solution pour renforcer la sécurité de votre entreprise. Dans la section suivante, nous allons examiner l’une des solutions les plus sûres.

Quelle est l’alternative efficace à l’interface 2FA classique ?

La solution alternative est basée sur la troisième catégorie de 2FA: quelque chose que vous êtes. Il s’agit d’une solution qui n’est pas facile à pirater, qui ne peut pas être perdue, oubliée ou volée, qui est pratique pour les clients et facile à mettre en œuvre pour les entreprises.

Des sociétés de logiciels, telles que Klippa, ont conçu des solutions logicielles de vérification d’identité qui utilisent des méthodes d’authentification biométrique pour confirmer que l’utilisateur qui revient est bien celui qu’il prétend être. Il s’agit de l’une des solutions les plus sûres et les plus robustes qui soient, car les utilisateurs peuvent simplement utiliser leur téléphone portable pour se connecter.

Notre flux d’authentification biométrique comprend souvent les étapes suivantes, mais il peut être personnalisé pour s’adapter à votre propre flux:

- Selfies → Les utilisateurs sont invités à fournir un selfie rapide, qui remplace les mots de passe à usage unique ou l’authentification par courrier électronique. Les selfies sont essentiels car ils fournissent des données biométriques faciales, qui sont extrêmement difficiles à falsifier.

- Détection de la présence → La présence du selfie est vérifiée en temps réel afin d’éviter la falsification. Grâce à cette vérification, les fraudeurs ne peuvent plus utiliser les images pour usurper l’identité d’une personne.

- Correspondance des visages → Le selfie en temps réel est comparé au visage et à l’identité de l’utilisateur préalablement vérifiés.

- Décision/Résultat → Klippa renvoie les utilisateurs sur votre plateforme avec la décision (accès accordé/refusé) fournie en quelques secondes.

Comme indiqué précédemment, notre solution d’authentification biométrique peut être personnalisée pour s’adapter au flux de connexion et d’authentification de votre compte. L’implémentation de notre logiciel de vérification d’identité dans votre propre application est facile et flexible puisque nous offrons une documentation appropriée pour l’API et le SDK.

Avec l’utilisation de notre logiciel, vous pouvez rendre votre flux d’authentification plus robuste et plus sûr en éliminant les risques de spoofing et d’usurpation d’identité. De plus, nous vous assurons que nous ne stockons sur nos serveurs aucune de vos données ou de celles de vos clients qui sont traitées avec notre solution. Cela vous permet également de vous conformer aux réglementations en matière de confidentialité des données.

Vous avez d’autres questions sur la façon dont notre logiciel peut servir d’alternative à l’authentification à deux facteurs? Contactez l’un de nos experts ou réservez une démonstration gratuite ci-dessous.